|

DOI: 10.25136/2409-7543.2019.2.26787

Received:

06-07-2018

Published:

06-06-2019

Abstract:

The object of the research is the process of collection information about important events and phenomena through indirect methods. The subject of the research is the methods of collecting information about objects in cyber space. In his review article Tikhanychev states that ensurance of secrecy has always been an important principle of military. However, while earlier secrecy was maintained mostly in physical space, later it was transferred to radioelectronic and other spheres. With the beginning of post-industrial era and network-centered wars, new methods of collecting information on the Internet were created which made intelligence agencies to develop relevant countermeasures. To describe such measures the author of the article has used the method of technology analysis used by intelligence Internet communities to collect information. Based on the analysis, the researcher offers countermeasures. The main conclusion of the research is that post-industrial era has brought more opportunities for government and non-government structures to collect information through open sources such as social networks, based on indirect signs of electronic devices' functioning, and others. According to the researcher, in order to counter these methods, it is necessary to switch from passive measures of data protection, processing and exchange to active principles of information protection. The researcher offers a number of short-term and long-term organizational and technical measures to ensure this principle.

Keywords:

secrecy, cyber intelligence, information space, intelligence Internet communities, methods of collecting information, Countermeasures, organizational measures, technical measures, information and technical resistance, cyber-confrontation

Ведение

Основополагающие принципы военного искусства требуют обеспечения скрытности действий войск (сил) на всех этапах их деятельности. Ещё древние римляне говорили: Praemonitus, praemunitus (предупреждён – значит вооружен) Чтобы не дать противнику этого оружия, воинские формирования, группировки войск (сил) в мирное и военное время стараются скрыть факт и характер своей деятельности [1,2,3].

Исторически сложилось, что скрытие положения и характера действий войск в мирное и военное время шло преимущественно в физической сфере [4,5]: маскировка, инженерное оборудование, ложные (имитационные) действия, скрытная смена позиций и районов. С активным внедрением средств связи (а впоследствии и информатизации военных действий) появилась радиомаскировка и радиоэлектронное противодействие, обеспечивающие принцип скрытности управления.

До поры, указанный набор мер был достаточен для обеспечения скрытности, но ситуация начала меняться с наступлением постиндустриальной эпохи, выражающейся в военном деле через концепцию сетецентрических войн.

1.Обзор методов интернет-разведки

Анализ показывает, что в настоящее время, с активным развитием информационных технологий, пронизывающих буквально все сферы нашей жизни, появилась такая форма получения информации как интернет-разведка. Создаются многочисленные интернет-сообщества и открытые информационные порталы, добывающие и публикующие информацию: Bellingscast [6], Sabotage Times [7], InformNapalm [8], The Insider, Conflict Intelligence Team (CIT) и ряд других.

Для получения информации они используют достаточно широкий перечень методов, основанных на анализе данных, циркулирующих в телекоммуникационных сетях общего доступа:

- обзорный анализ фото, видео и текстовых сообщений, открыто размещаемых в социальных сетях, в интересах поиска конкретных типов информации, например, поиска похожих фотографий пользователя в других источниках (используя функцию браузера «Найти картинку (Google)» вызывающую программу images.google.com, сервисы FindFace, images.yandex.ru или TinEye) и т.п;

- детальный анализ контента, выкладываемого пользователями сети Интернет по явным и косвенным признакам: времени размещения файла, геолокации снимка (часть из них в открытом виде или внутри кода страницы отображается браузером, остальные могут быть определены специальными сервисами, например FindEXIF или Jeffrey’s Exif Viewer, если у загруженного файла сохранились метаданные формата EXIF), сведениям о редактировании файла (через сервис FotoForensics), по номерам попавших в кадр транспортных средств, пейзажному фону изображений и им подобным;

- логический анализ дополнительных признаков аккаунтов пользователей, например, списка контактов, привязанных номеров телефонов и адресов электронной почты, для поиска их в открытых базах данных;

- мониторинг мест выхода в сеть по адресам серверов провайдеров (с использованием общедоступных сервисов IP Tracker, RIPE NCC, Whois и им подобных) и другие.

Вполне вероятно, что возможности существующих сообществ интернет-разведки несколько преувеличены прессой в интересах повышения доверия к обоснованию «фейковых» новостей, создаваемых на основе добываемой этими сообществами информации. Более того, некоторые из них, такие как, например CIT, судя по анализу выдаваемой ими информации, являются откровенно «фейковыми», не добывая, а, скорее, формируя информацию [9]. И не важно, специально эти сообщества производят «фейки» или, не давая себе отчёта, потребляют чью-то тщательно подготовленную дезинформацию. В статье предлагается рассмотреть не это, а тот факт, что объективно существуют методы, потенциально обеспечивающие поиск информации в открытых сетях.

Конкретные методы, используемые в интернет-разведке могут быть разными по типу и сложности [10,11]. При этом доступный перечень методов и их эффективность постоянно расширяются по мере развития информационных технологий, увеличения количества и перечня используемых устройств в рамках так называемой тенденции «гиперподключения» [12]. Отметим, что речь идёт не о хакерских методах, подобных тем, что используют организации типа Anonimus, а о способах поиска информации в открытых источниках.

Проблема даже не в существовании сообществ интернет-разведки, а в том, что кроме публичных интернет-сообществ, существует вероятность наличия организаций, использующих подобные методы в составе штатных разведывательных органов. Организаций, которые, к тому же, могут обладать гораздо большими возможностями по доступу к данным. Например, к методам, используемым интернет-сообществами могут добавиться возможности, определяемые практически неограниченным доступом государственных структур к телекоммуникационной инфраструктуре, расположенной на их территории:

- анализ служебных данных, автоматически выкладываемых в сеть различными коммуникационными устройствами (сведений о своём типе, номере и принадлежности, месте и времени входа в сеть и т.п.). При этом необязательно устройство должно находиться в сети GPS, любое мобильное устройство ориентируется по вышкам связи по A-GPS, а стационарные устройства, как отмечено ранее, выдают своё местоположение по адресу сервера, через который осуществляется вход в сеть:

- мониторинг косвенных признаков активности пользователя, например содержания информационных запросов;

- прямое чтение личного контента пользователей и другие.

При этом зарубежные государства пытаются всячески упростить себе задачу поиска подобной информации, в том числе законодательно. Примером может служить принятый в США закон об обязательном предоставлении информации по запросу правоохранительных органов Clarifying Lawful Overseas Use of Data Act (CLOUD Act - HR4943).

Наиболее известный пример действий сообществ интернет-разведки: поиск «виновных» в гибели лайнера рейса МН-17 [13]. Впрочем, можно привести и другие нашумевшие примеры: многочисленные попытки поиска с применением данных о геолокации снимков из социальных сетей военнослужащих, якобы воевавших на территории Украины [14], поиск следов применения кассетных боеприпасов в Сирии [15], поиск данных о «покушавшихся» на Скрипалей и другие.

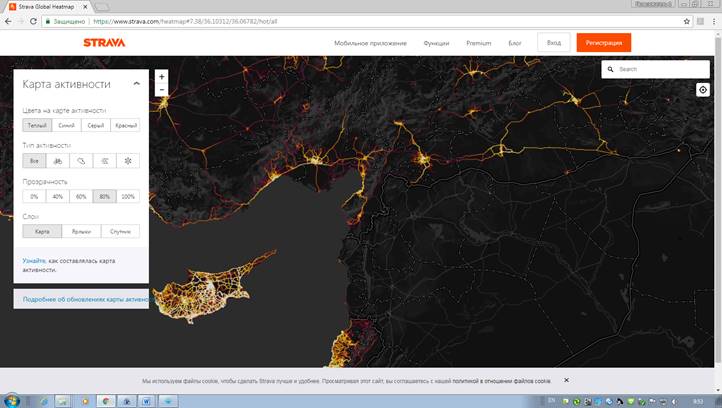

Имеются и неоспоримые примеры успешного поиска в Интернете реальной информации – например, вскрытие данных о местоположении и активности персонала военных баз США по открытым данным от фитнес-трекеров на сайте компании Strava [16,17]. Или раскрытие информации об убийстве саудовского журналиста Джамаля Хашогги (جمال أحمد حمزة خاشقجي) в консульстве Саудовской Аравии в Стамбуле, случайно зафиксированной с помощью «умных» часов Apple Watch [18]. Последнее показало, что если раньше специальные средства наблюдении были только на оснащении соответствующих служб и дальность снятия информации с них ограничивалась возможностями связи, то теперь подобными возможностями может воспользоваться практически каждый, а дальность связи стала неограниченной благодаря Интернету, обрабатывающему информацию на удалённых серверах.

Рис.1 Сайт компании Strava, показывающий данные активности фитнес-трекеров

Эти примеры наглядно показывают, как физически защищенные и тщательно скрываемые объекты могут «светиться» в информационном пространстве буквально как светлячки (рисунок 1). А также подтверждает потенциальную работоспособность методов интернет-разведки и недостаточную эффективность существующей защиты от них.

2.Проблемы противодействия методам интернет-разведки

Противодействие методам интернет-разведки в настоящее время осуществляется в ограниченном объёме, в рамках борьбы с утечкой информации. Но, как показывают приведённые примеры, этого оказалось недостаточно: экстерриториальность информационного поля подразумевает возможность утечек не только по месту службы (работы), но и из мест проживания, а также через родственников и просто знакомых.

Задачу противодействия интернет-разведке осложняет то, что разработчики мобильных устройств и программного обеспечения для них, вольно или невольно препятствуют борьбе с ограничениями на передачу данных.

Во-первых, из подавляющего большинства современных телефонов невозможно извлечь аккумулятор, а простое выключение и даже извлечение сим-карты не отключает большую часть коммуникационных функций устройства [19]. Сами сим-карты сейчас в России производятся в крайне ограниченном количестве, более 90% из них закупаются у зарубежных производителей. Даже чипы для сим-карт отечественного производства всё равно закупаются за рубежом [20,21]. А импортные карты и чипы поступают в страну с предустановленными системами шифрования, алгоритмы которых производителями не раскрываются.

Во-вторых, подавляющее большинство программ для смартфонов при первом запуске требуют разрешения на доступ к различным типам данных: местоположению, контактам пользователя, личным фото и видео. Даже приложения, для работы которых в этом нет никакой необходимости. Попытки запретить доступ, ограничивают функциональность этих программ, а в ряде случаев вообще блокируют их запуск. Проверить данный тезис может любой опытный пользователь, просто поэкспериментировав со своим смартфоном через меню «Настройки» - «Приложения», попытавшись запретить прикладным программам доступ к тому или иному типу информации.

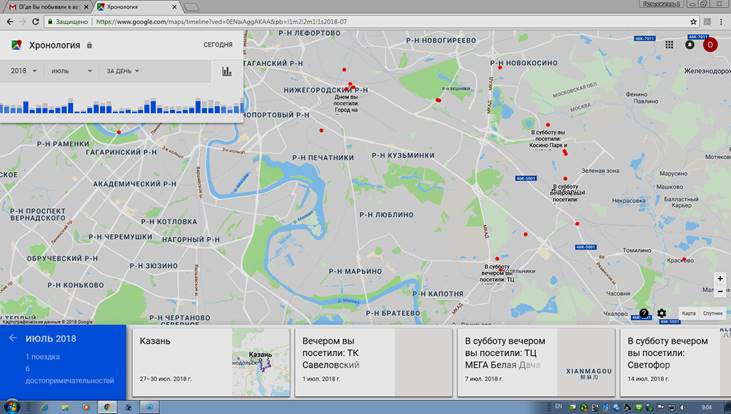

Более того, современные приложения по умолчанию выполняют множество сложных и скрытых функций, облегчающих наблюдение за действиями пользователя. Например, поисковый сервис «Google Maps Timeline» при активированном аккаунте пользователя, включенном GPS и/или доступе к Интернету, непрерывно отслеживает перемещение смартфона, о чём пользователь устройства узнаёт только тогда, когда ему приходят запросы о местах, в которых он успел недавно побывать или отчёты о поездках с точностью до посещённого здания (рис.2). При этом, информация о перемещениях смартфона и отснятых с него снимках с геолокацией хранится в виде архива по месяцам и годам (управляющие элементы в левом верхнем углу рисунка 2). Впрочем, функция отслеживания может быть легко отключена опытным пользователям, по крайней мере - её видимая составляющая. Многие бесплатные социально-навигационные сервисы не просто отслеживают перемещения пользователя, но и, получив доступ к списку контактов, сверяют его местоположение с положением других людей из телефонной книги, выстраивая логические связи и пытаясь уточнить их через соответствующие запросы. Сервис «Фото Google» запускаемый Android по умолчанию, пока авторизованный пользователь не отключит соответствующую опцию, сохраняет все фотографии, сделанные с помощью смартфона, в своём «интернет-облаке», с записью координат и времени съёмки, привязанных к аккаунту Google. Если пользователь фотографирует документы, «Фото Google» автоматически предлагает ему создать документальный архив в «облаке». Программа TrueCaller, вполне эффективно обеспечивающая защиту от нежелательных звонков, сама, в свою очередь, скачивает базу контактов пользователя при первом же запуске. Некоторые пользовательские приложения для различных операционных систем отслеживают время и место подключения к Wi-Fi, зарядным устройствам, анализируют зависимость местоположения пользователя от времени суток. Вычисляя, таким образом, домашние адреса и места работы авторизованных пользователей мобильных устройств. И это лишь часть возможных ситуаций.

Рис.2 Детализация отчёта о перемещениях смартфона от приложения Google Maps Timeline

Разумеется, приведённые примеры – это не специально создаваемые угрозы безопасности, а удобные функции, сильно облегчающие жизнь пользователям. И, в дальнейшем, технологии будут развиваться, делая мир более удобным. Но, одновременно, менее защищённым. В этой связи возникает вопрос, где физически скапливаются получаемые приложениями данные о пользователях? Кто и с какой целью сможет воспользоваться этой информацией? Частично, ответ на этот вопрос даёт анализ деятельности сообществ интернет-разведки.

По результатам этого анализа, многие компании, да и большинство армий мира, столкнувшись с вызовами информационной безопасности, пытаются принимать меры. Самые разнообразные, от несложных организационно-разъяснительных [20], до создания специализированных кибер-подразделений, наделённых, в том числе, функциями контрразведки в информационной сфере [23,24,25].

Вооруженные силы нашей страны также не остались в стороне от данного процесса:

- на многие «режимные» объекты вообще запрещён пронос мобильных телефонов;

- в апреле 2018 года появился документ, определяющий перечень типов мобильных телефонов, разрешенных к использованию военнослужащими [26]. Как показывает анализ перечня, это устройства без операционной системы, фотокамеры и модуля GPS.

В то же время, как показывает анализ ситуации, данные мероприятия не в полной мере учитывают возможности методов интернет-разведки, оперирующей, как правило, не прямой, а косвенной информацией. И, соответственно, не гарантируют эффективной защиты от них.

Во-первых, в настоящее время в Интернет выходят не только смартфоны и компьютеры, но и большое количество различных домашних устройств с технологиями «интернета вещей» (Internet of Things, IoT) и системы «умный дом» (Smart Home), встроенные навигационный средства автомобилей и другие устройства. В этой связи можно отметить, что, несмотря на то, что Федеральными законами [27], регламентирующими организацию военной службы, на права военнослужащих, в том числе связанные с получением и распространением информации, накладываются определённые ограничения, эти ограничения должны иметь обоснование и разумный предел. Не логично не доверять офицеру, эксплуатирующему сложную боевую технику, в праве общения с элементарными средствами коммуникации. Да и запрет не является единственной действенной мерой, тем более, что решительно всё запретить невозможно, как и остановить технический прогресс.

Во-вторых, технические ограничения по использованию тех или иных устройств совсем не так эффективны, как кажется. Например, отсутствие GPS-модуля в телефоне не гарантирует защиты его от геопозиционирования и передачи данных о нём в сеть. Любой работающий телефон обеспечивает ориентацию в пространстве по A-GPS, позиционируясь относительно телефонных вышек и станций в радиусе действия, и сообщая им данные о своём местоположении. Пусть не такое точное, как по GPS, но всё же… Проблемы не решаются и выключением телефона, так как сим-карта оставляет активными часть функций и при выключенном состоянии телефона. Последнее, например, подтверждается разными типами информационных сообщений о недоступности или отсутствии абонента в сети.

В-третьих, в любом из современных телефонов, даже при отсутствии операционной системы, предустановлены встроенные программы. И контролировать абсолютно все их функции весьма проблематично. Соответственно, нельзя гарантировать отсутствие угроз безопасности.

Таким образом, имеется проблема поиска выхода из ситуации, которая сложилась в настоящее время, и будет только усложняться по мере развития технологий.

3.Предложения по уточнению подходов к противодействию

Анализ возможностей противодействия кибер-угрозам показывает, что выход существует – принять ряд организационных и технических мер, как неотложных, так и нацеленных на перспективу.

Наиболее вероятными и действенными техническими мерами в долгосрочной перспективе представляются разработка собственной мобильной техники и программного обеспечения для них: как общего (операционных систем), так и прикладных программ. Этот процесс достаточно длительный, но гарантирующий надёжную защиту информации от интернет-разведки всех типов.

К неотложным техническим мерам, которые могут быть реализованы уже в ближайшей перспективе, можно отнести:

- разработку и замену на отечественные отдельных критичных компонентов мобильных устройств;

- разработку и установку на смартфоны и служебные стационарные компьютеры отечественных программных средств контроля коммуникации, например, сетевых экранов;

- замену основных, наиболее активно влияющих на безопасность, компонентов прикладного программного обеспечения смартфонов средствами отечественной разработки;

- перевод хранения информации на собственные серверы, а работу с ней - на центры обработки данных, расположенные на территории страны.

Эффективность указанных технических аспектов должна обеспечиваться применением обеспечивающих организационных мер. Но не запретительных или репрессивных, а основанных на проявлении воли, знаниях и сознательности пользователей.

Например:

- расширение перечня защищаемой информации и введение ограничений по использованию возможностей коммуникационных устройств. Это защита данных о военнослужащих и их родственников в соцсетях, ограничение использования геолокации и другие меры, рассчитанные на сознательные действия пользователей мобильных устройств;

- непрерывный мониторинг вновь появляющихся информационных технологий и реализующих их компонентов, анализ возможных уязвимостей, разработку мер по их парированию и доведение их до заинтересованных лиц и организаций;

- организация контрразведывательных мероприятий: поиск размещаемой пользователями запрещённой информации в социальных сетях, других утечек данных, для их оперативной локализации;

- создание «информационного шума» и ложных источников данных, затрудняющих работу интернет-разведки;

- реализация методов намеренного искажения информации, аналогичных загрублению сигналов GPS и внесению искажений в топографические карты, предназначенные для общего пользования и т.п.

Для реализации указанных методов вполне логично использовать возможности современных информационных технологий, создавая, например, системы автоматического мониторинга содержания социальных сетей.

А в целом, анализ ситуации позволяет сделать главный вывод о том, что пассивные методы средств обработки и каналов передачи данных в информационную эпоху становятся неэффективны. Чтобы предложенные в статье меры заработали, необходимо изменить саму концепцию кибер-защиты в соответствии с современными реалиями. И перейти от пассивной защиты данных, обеспечивающей противодействие «классической» радио- и радиотехнической разведке, к защите информации в целом, по существу. Защите не формальной, а по содержанию и связям, основанной на согласованном комплексе технических, программных и организационных мер, выполняемых с единой целью, в каком месте и на каких носителях защищаемая информация не находилась бы.

Заключение

Приведенный в статье перечень мер может оказаться не полным и требовать уточнения, что должно быть выявлено в ходе дальнейших исследований. Но проведение даже предложенного комплекса снизит возможности существующих и перспективных средств и сообществ интернет-разведки, повысит защищённость информации и эффективность обеспечения скрытности в виртуальном пространстве. Что, наряду с используемыми и проверенными принципами физической маскировки объектов обеспечит требуемый уровень скрытности действий войск (сил), в первую очередь – в мирное время и в ходе локальных войн и вооруженных конфликтов.

References

1. Matsulenko V.A. Operativnaya maskirovka voisk (po opytu Velikoi Otechestvennoi voiny). M.: Voenizdat. 1975. 200 s.

2. Orlyanskii V.I. Operativnaya maskirovka ili obman protivnika // Voennaya mysl'. 2007.№ 7. S.38-45

3. Beketov A.A., Belokon' A.P., Chermashentsev S.G. Maskirovka deistvii podrazdelenii sukhoputnykh voisk, M.: Voenizdat, 1976. 149 s.

4. Tikhanychev O.V. Armeiskii kamuflyazh // Voenno-istoricheskii zhurnal. 2016. №7. S.77-79

5. Tikhanychev O.V. Metody snizheniya opticheskoi zametnosti ob''ektov na pole boya: istoricheskaya retrospektiva // Sovremennaya tekhnika i tekhnologii. 2016. № 7 [Elektronnyi resurs]. URL: http://technology.snauka.ru/2016/07/9658 (data obrashcheniya: 07.06.2018)

6. Bellingcat. The home of online investigations. URL: https://www.bellingcat.com/ (data obrashcheniya 13.09.2018)

7. Sabotage Times. We Can’t Concentrate So Why Should Yu? URL: https://sabotagetimes.com/ (data obrashcheniya 13.09.2018)

8. InformNapalm URL: https://informnapalm.org/ (data obrashcheniya 11.06.2018)

9. Ruslan Leviev i ego poddelka Conflict Intelligence Team. Sait X-True.info. Mezhdunarodnye novosti. URL: https://x-true.info/52832-ruslan-leviev-i-ego-poddelka-conflict-intelligence-team-cit.html (data obrashcheniya 21.10.2018)

10. Tramp pobedil na vyborakh blagodarya uchenym i Big Data. HI-Tech@mail.ru/ URL: https://hi-tech.mail.ru/news/how-trump-won/?frommail=1&fromnews=1 (data obrashcheniya 11.06.2018)

11. Bellingscat. Posts Tagged: MH17. URL: https://www.bellingcat.com/tag/mh17/ (data obrashcheniya 11.06.2018)

12. Tikhanychev O.V. Paradigma dvoistvennosti upravleniya v informatsionnuyu epokhu // Trendy i upravlenie. — 2019 (v pechati).

13. H.Grassegger, M.KrogerusIch habe nur gezeigt, dass es die Bombe gibt. Das Magazin. URL: https://www.dasmagazin.ch/2016/12/03/ich-habe-nur-gezeigt-dass-es-die-bombe-gibt/?reduced=true (data obrashcheniya 11.06.2018)

14. Czupersky M., Herbst J., Higgins E., Polyakova A., Wilson D. Hiding in Plain Sight: Putin's War in Ukraine. Atlantic Council. URL: http://www.atlanticcouncil.org/publications/reports/hiding-in-plain-sight-putin-s-war-in-ukraine-and-boris-nemtsov-s-putin-war (data obrashcheniya 11.06.2018)

15. Brown Moses How I Accidentally Became An Expert On The Syrian Conflict. Sabotage Times. Jul 20, 2013. URL: https://sabotagetimes.com/life/how-i-accidentally-became-an-expert-on-the-syrian-conflict (data obrashcheniya 11.06.2018)

16. Strava. Ofitsial'nyi sait kompanii. URL: https://www.strava.com/ (data obrashcheniya 09.07.2018)

17. Fitnes-prilozhenie raskrylo koordinaty voennykh baz SShA. RIA Novosti. Ofitsial'nyi sait. URL: https://ria.ru/world/20180129/1513495088.html (data obrashcheniya 09.07.2018)

18. Why claims Khashoggi's Apple Watch recorded alleged murder are ... Ofitsial'nyi sait CNN. URL:https://www.cnn.com/2018/10/13/middleeast/khashoggi-apple-watch...intl/index.html (data obrashcheniya 21.10.2018)

19. AP: Google priznala, chto chastichno otslezhivaet mestopolozhenie pol'zovatelei bez razresheniya. Ofitsial'nyi sait «TASS. Informatsionnoe agentstvo Rossii». URL: http://tass.ru/obschestvo/5464673 (data obrashcheniya 17.08.2018)

20. Na sim-kartakh naideny belye pyatna Novosti@mail.ru. URL: https://news.mail.ru/economics/34441895/?frommail=1 (data obrashcheniya 17.08.2018)

21. Dlya setei 5G budut sozdany SIM-karty s rossiiskoi kriptografiei. Sait elektronnogo izdaniya Cnews. URL: http://www.cnews.ru/news/top/2017-11-29_dlya_setej_5g_budut_sozdany_simkarty_s_rossijskoj (data obrashcheniya 29.11.2017)

22. Pravila informatsiinoi ta kibernitichnoi bezpeki v zoni provedennya ATO. Ministerstvo oboroni Ukrainy. Ofitsiinii veb sait. URL: http://www.mil.gov.ua/ukbs/pravila-informaczijnoi-ta-kibernetichnoi-bezpeki-v-zoni-provedennya-ato.html (data obrashcheniya 11.08.2018)

23. Vypasnyak V. I., Tikhanychev O. V., Gakhov V. R. Kiber-ugrozy avtomatizirovannym sistemam upravleniya // Vestnik Akademii voennykh nauk. 2013. № 1 (42). S.103-109

24. Vladimirova T.V. Ob obespechenii informatsionnoi bezopasnosti v usloviyakh kiberprostranstva // Voprosy bezopasnosti. 2014. № 3. S.132-157. DOI: 10.7256/2409-7543.2014.3.12525

25. Kurilkin A.V.. Teoretiko-metodologicheskie osnovy issledovaniya informatsionnykh voin i psikhologicheskikh operatsii // Trendy i upravlenie. 2014. №3. S.264-270. DOI: 10.7256/2307-9118.2014.3.12748

26. Minoborony utverdilo telefony dlya rossiiskoi armii. V spiske est' «kirpich» ot Nokia. HI-TECH@mail.ru. URL: https://hi-tech.mail.ru/news/telefony-dlya-armii/?frommail=1&fromnews=1 (data obrashcheniya 15.07.2018)

27. Federal'nyi zakon RF №53-FZ ot 28.03.1998 «O voinskoi obyazannosti i voennoi sluzhbe»

|

This work is licensed under a Creative Commons Attribution-NonCommercial 4.0 International License.

This work is licensed under a Creative Commons Attribution-NonCommercial 4.0 International License.